Một trong những công cụ mà các hacker sử dụng để xâm nhập hệ thống, gây hại cho người sử dụng rất phổ biến là Rootkit. Vậy Rootkit là gì và gây hại như thế nào cho máy tính của bạn? Trong bài viết này, hãy cùng chúng tôi tìm hiểu về Rootkit.

Rootkit là gì?

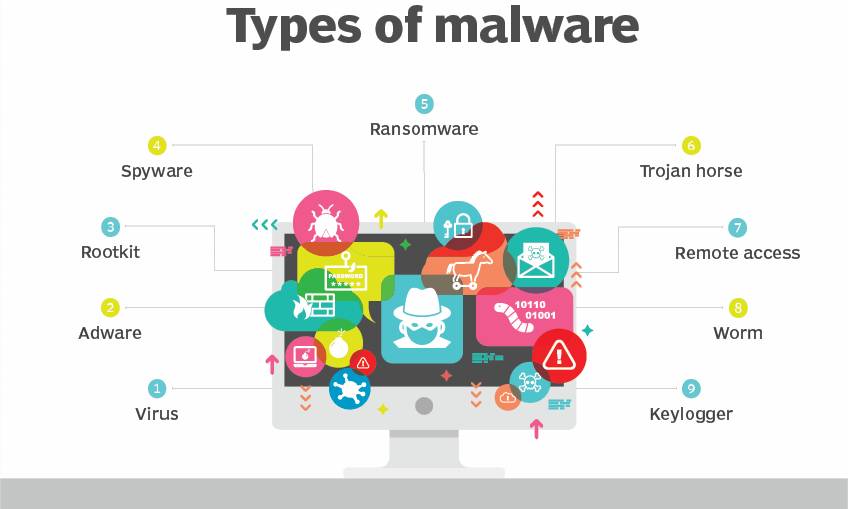

Rootkit là một chương trình hoặc một tập hợp các công cụ phần mềm độc hại có khả năng truy cập từ xa và kiểm soát máy tính hoặc hệ thống. Mặc dù loại phần mềm này có khả năng được sử dụng để cung cấp hỗ trợ người dùng cuối từ xa. Nhưng hầu hết các Rootkit đều mở backdoor (cửa hậu) trên các hệ thống hoặc máy tính của nạn nhân để đưa các phần mềm độc hại xâm nhập, bao gồm virus, ransomware, keylogger hoặc các malware khác…

Chúng còn có khả năng chiếm hệ thống để thực hiện các cuộc tấn công bảo mật mạng khác. Các Rootkit thường cố gắng ngăn chặn việc phát hiện phần mềm độc hại, bằng cách hủy kích hoạt bảo vệ của các phần mềm phần mềm chống malware và phần mềm diệt virus.

Các Rootkit có thể được mua trên Dark Web, chúng được sử dụng trong các cuộc tấn công lừa đảo, hay được dùng với mục đích thực hiện một cuộc tấn công phi kỹ thuật nhằm lừa người dùng cài đặt Rootkit trên hệ thống của họ. Sau khi được cài đặt, Rootkit cho phép hacker truy cập từ xa và kiểm soát hầu hết mọi ngóc ngách của hệ điều hành (OS).

Khác với trước kia, các phần mềm diệt virus cũ thường phải cố gắng để phát hiện Rootkit, hầu hết các chương trình chống malware mới nhất hiện nay đều có thể quét và loại bỏ các Rootkit ẩn trong một hệ thống.

Rootkit là một trong số các công cụ được hacker sử dụng để tấn công người dùng

Rootkit hoạt động như thế nào?

Rootkit không có khả năng tự nhân bản để lan rộng và không có cơ chế hoạt động độc lập tự chủ. Chúng sử dụng các phương pháp bí mật, lợi dụng các lỗ hổng của hệ thống, chiếm quyền quản trị và lây nhiễm cho máy tính. Chúng chủ động ẩn mình trong máy tính của nạn nhân và che dấu các hoạt động gây hại. Lúc này, thông tin báo cáo của hệ thống cho người dùng không còn chính xác nữa.

Khi người dùng cho phép các Rootkit được cài đặt trên hệ thống của họ, chúng sẽ tự “tàng hình” cho đến khi hacker kích hoạt lại chúng với mục đích:

- Đánh cắp thông tin ngân hàng, trộm mật khẩu, keylogger.

- Chiếm quyền điều khiển hệ thống, máy tính.

- Vô hiệu hóa phần mềm diệt virus phục vụ cho các cuộc tấn công từ chối dịch vụ phân tán (DDos-Distributed denial of service).

Các Rootkit được cài đặt thông qua các hình thức phổ biến như: Người dùng truy cập vào những email mạo danh lừa đảo hoặc tải các tập tin độc hại được từ các trang Web, chia sẻ các file chứa Rootkit thông qua USB…

Điều gì xảy ra khi người dùng bị Rootkit tấn công?

Thật tệ khi hệ thống của bạn bị nhiễm Rootkit, chúng gây ra những rắc rối trong quá trình sử dụng và nghiêm trọng hơn chúng đánh cắp những dữ liệu quan trọng của bạn. Dưới đây là tác hại mà Rootkit có thể gây ra cho người dùng:

- Máy tính hoặc hệ thống của người dùng sẽ bị lây nhiễm phần mềm độc hại như virus, trojans, worms, ransomware, spyware, adware có hại khác làm ảnh hưởng đến hiệu suất của thiết bị hoặc hệ thống hay xâm phạm quyền riêng tư, thông tin của cá nhân,tổ chức.

- Rootkit tự cài đặt thông qua backdoor vào hệ thống, mạng hoặc thiết bị và xa các tập tin. Điều này có thể xảy ra trong quá trình đăng nhập của người dùng hoặc do lỗ hổng trong phần mềm bảo mật/hệ điều hành. Khi đã xâm nhập thành công, Rootkit có thể tự động đánh cắp hoặc xóa các file có trong hệ thống.

- Rootkit có khả năng chặn thông tin hoặc đánh cắp dữ liệu nhạy cảm của người dùng, Rootkit xâm nhập hệ thống thông qua 2 con đường:

Thứ nhất, những payload Rootkit (là loại Rootkit có khả năng ẩn dấu những malware khác) thường sử dụng keylogger để lưu trữ các thao tác trên bàn phím, mà không có sự đồng ý của người dùng. - Thứ hai, các email spam có chứa Rootkit được gửi tới người dùng, khi họ mở email điều đó đồng nghĩa với việc máy tính/hệ thống có khả năng cao bị “dính” Rootkit.

- Khi đã bị xâm nhập, Rootkit sẽ đánh cắp thông tin cá nhân như: số thẻ tín dụng và dữ liệu ngân hàng trực tuyến… và thông tin đó sẽ được chuyển sang hacker.

- Khi ở trong một hệ thống (mạng hoặc máy tính), Rootkit có thể sửa đổi cấu hình hệ thống. Nó có thể thiết lập một chế độ tàng hình và vô hiệu hóa các phần mềm bảo mật. Các Rootkit cũng có thể xuất hiện liên tục gây khó chịu cho người dùng và không thể xóa bỏ chúng, ngay cả khi khởi động lại hệ thống. Rootkit có thể cung cấp cho hacker quyền truy cập liên tục hoặc thay đổi các đặc quyền như ủy quyền bảo mật để tạo điều kiện truy cập.

Các dấu hiệu khi người dùng bị Rootkit tấn công

Mục tiêu chính của Rootkit là tránh khỏi sự ngăn chặn của các phần mềm bảo mật, sau đó chúng thực hiện cài đặt và truy cập vào hệ thống của nạn nhân. Mặc dù các hacker cố gắng phát triển Rootkit để không thể bị phát hiện. Tuy nhiên, vẫn có một số dấu hiệu cho thấy một hệ thống đã bị xâm phạm:

- Các phần mềm bảo mật diệt virus, chống mã độc ngừng hoạt động và không cảnh báo lây nhiễm Rootkit.

- Các cài đặt hệ thống tự động thay đổi mà không có bất kỳ hành động nào của người dùng. Các hành vi bất thường chẳng hạn như hình ảnh nền thay đổi hoặc biến mất trong màn hình khóa, các icon được ghim thay đổi trên thanh taskbar…

- Hiệu suất, tốc độ xử lý của hệ thống chậm bất thường hoặc mức độ tiêu thụ tài nguyên của hệ thống cao đột ngột và chuyển hướng trình duyệt cũng có thể dấu hiệu của việc Rootkit xâm nhập hệ thống.

- Người dùng không thể truy cập máy tính của họ hoặc máy tính không phản hồi đầu vào từ chuột hoặc bàn phím.

Các loại Rootkit

Rootkits được phân loại dựa trên cách chúng lây nhiễm, vận hành hoặc tồn tại trên hệ thống:

- Kernel mode Rootkit là loại Rootkit được thiết kế để thay đổi chức năng của HĐH.

- User mode Rootkit còn được gọi là ứng dụng Rootkit, một chế độ người dùng Rootkit thực thi theo cách tương tự như một chương trình người dùng thông thường.

- Bootkit or bootloader Rootkit là loại Rootkit này lây nhiễm bản ghi khởi động chính của ổ cứng hoặc thiết bị lưu trữ khác được kết nối với hệ thống đích.

- Firmware Rootkit tận dụng phần mềm được nhúng trong phần sụn hệ thống và tự cài đặt trong các hình ảnh phần đệm được sử dụng bởi các thẻ mạng, hệ thống đầu vào/đầu ra cơ bản, bộ định tuyến hoặc các thiết bị hoặc thiết bị khác.

- Memory Rootkit tự cài đặt trên các thiết bị lưu trữ hệ thống vĩnh viễn, nhưng Rootkits bộ nhớ tự tải vào bộ nhớ máy tính hoặc RAM. Chúng chỉ tồn tại cho đến khi RAM hệ thống được xóa, thường là sau khi máy tính được khởi động lại.

- Virtual Rootkit hoạt động như một phần mềm độc hại thực thi như một trình ảo hóa điều khiển một hoặc nhiều máy ảo (VM). Rootkits hoạt động khác nhau trong môi trường Hypervisor-VM so với trên máy vật lý.

Các mẹo ngăn chặn sự tấn công của Rootkit

Mặc dù rất khó để phát hiện một cuộc tấn công Rootkit, nhưng chúng ta vẫn có thể xây dựng cách phòng chống như sau:

- Sử dụng phần mềm diệt virus và phần mềm chống malware mạnh và thường xuyên cập nhật phiên bản mới nhất để được bảo vệ tối ưu..

- Cập nhật thường xuyên các phần mềm được cài đặt trên máy tính/hệ thống

- Giám sát mạng chặt chẽ bằng cách sử dụng các phần mềm giám sát và quan sát mạng có thể cảnh báo ngay lập tức nếu có mức độ hoạt động cao bất thường tại bất kỳ điểm nào trong hệ thống mạng.

Một số ví dụ về các cuộc tấn công của Rootkit

- Rootkit có thể nhập máy tính khi người dùng mở email spam và vô tình tải xuống phần mềm độc hại. Rootkits cũng sử dụng keylogger nắm bắt thông tin đăng nhập của người dùng. Sau khi được cài đặt, Rootkit có thể cung cấp cho tin tặc quyền truy cập vào thông tin người dùng nhạy cảm và kiểm soát các hệ điều hành máy tính.

- Rootkit có thể tự cài đặt trên các ứng dụng thường được sử dụng, chẳng hạn như bảng tính và phần mềm xử lý văn bản.

- Các mối đe dọa bảo mật đến các thiết bị IoT (Internet of Things ) khi hacker tìm thấy và khai thác các lỗ hổng và chèn Rootkit vào các điểm nối, điểm tiếp xúc trong hệ thống. Điều này có thể cho phép Rootkit lan truyền khắp mạng, tiếp quản máy tính và máy trạm.

- Sau khi vào một hệ thống, kernel mode Rootkit có thể tấn công hệ điều hành của hệ thống. Cuộc tấn công có thể bao gồm sửa đổi chức năng của hệ điều hành, ảnh hưởng hiệu suất hệ thống làm chậm và thậm chí truy cập và xóa các tệp.

- Hacker sử dụng Rootkit để lây nhiễm cho người sử dụng và máy quét thẻ tín dụng. Rootkit được lập trình để ghi lại thông tin thẻ tín dụng và gửi thông tin đến máy chủ do tin tặc điều khiển.

Tổng kết về Rootkit

Trên đây là những thông tin cơ bản về Rootkit. Hy vọng bạn sẽ có thêm kiến thức để bảo vệ máy tính của mình.

Nếu bạn có thắc mắc về Rootkit, hãy để lại ở bên bình luận bên dưới, BKHOST sẽ trả lời bạn trong thời gian sớm nhất.

P/s: Bạn cũng có thể truy cập vào Blog của BKHOST để đọc thêm các bài viết chia sẻ kiến thức về lập trình, quản trị mạng, website, domain, hosting, vps, server, email,… Chúc bạn thành công.

- rootkit là gì

- virus rootkit

English

English

Tên miền đang khuyến mại

Tên miền đang khuyến mại