Khi nhắc đến an ninh mạng chúng ta thường nghe đến Honeypot. Vậy Honeypot là gì? Bài viết hôm nay BKHOST sẽ cùng các bạn tìm hiểu về Honeypot cũng như các lợi ích và rủi ro khi sử dụng nó.

Honeypot là gì?

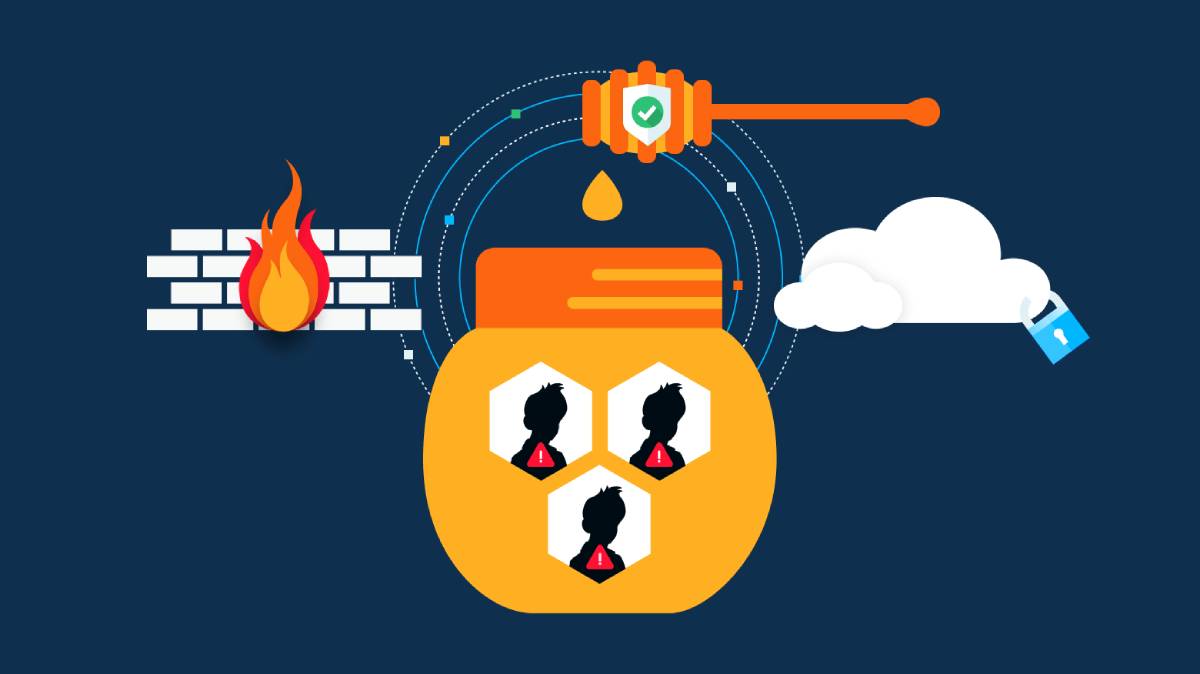

Honeypot là một cơ chế an ninh mạng tạo sẵn các mục tiêu tấn công để thu hút tội phạm mạng tránh xa các mục tiêu hợp pháp. Họ cũng thu thập thông tin tình báo về danh tính, phương pháp và động cơ của kẻ thù.

Honeypot có thể được mô phỏng theo bất kỳ tài sản kỹ thuật số nào. Honeypot được thiết kế có chủ ý và có mục đích để trông giống như một mục tiêu hợp pháp. Với thiết kế này kẻ thù bị hiểu nhầm đã truy cập vào hệ thống thực tế và khuyến khích họ dành thời gian trong môi trường được kiểm soát này.

Với vai trò là mồi nhử Honeypot đánh lạc hướng tội phạm mạng khỏi các mục tiêu thực tế. Như một công cụ trinh sát, Honeypot sử dụng các nỗ lực xâm nhập của kẻ thù để đánh giá các kỹ thuật, khả năng và sự tinh vi của chúng.

Thông tin tình báo thu thập được từ honeypots rất hữu ích trong việc giúp các tổ chức phát triển và nâng cao chiến lược an ninh mạng của họ nhằm đối phó với các mối đe dọa trong thế giới thực và xác định các điểm mù tiềm ẩn trong kiến trúc, thông tin và an ninh mạng hiện có.

Honeynet là gì?

Honeynet là một mạng gồm các honeypot được thiết kế giống như một mạng thực, hoàn chỉnh với nhiều hệ thống, cơ sở dữ liệu, máy chủ, bộ định tuyến và các tài sản kỹ thuật số khác. Với kích thước của honeynet, có thể thao túng môi trường, dụ kẻ thù vào sâu hơn trong hệ thống để thu thập thêm thông tin tình báo về khả năng hoặc danh tính của họ.

Honeypot hoạt động như thế nào trong an ninh mạng?

Bẫy honeypot có thể được sản xuất để trông giống như một cổng thanh toán, là mục tiêu phổ biến của tin tặc. Honeypot hoặc honeynet cũng thu hút các tác nhân quan tâm đến việc thu thập tài sản trí tuệ (IP), bí mật thương mại hoặc thông tin nhạy cảm có giá trị khác.

Khi đã ở trong mạng, có thể theo dõi chuyển động của tội phạm mạng để hiểu rõ hơn về phương pháp và động cơ của chúng. Điều này sẽ giúp tổ chức điều chỉnh các giao thức bảo mật hiện có để ngăn chặn các cuộc tấn công tương tự vào các mục tiêu hợp pháp trong tương lai.

Để làm cho các honeypots hấp dẫn hơn, chúng thường chứa các lỗ hổng bảo mật có chủ ý nhưng không nhất thiết phải rõ ràng. Một mạng không được bảo mật đầy đủ sẽ khó có thể lừa được kẻ thù tinh vi mà kẻ xấu còn có thể cung cấp thông tin sai lệch hoặc thao túng môi trường để làm giảm hiệu quả của công cụ.

Lợi ích và rủi ro khi sử dụng Honeypot an ninh mạng

Honeypots là một phần quan trọng trong chiến lược an ninh mạng toàn diện. Mục tiêu chính là phơi bày các lỗ hổng trong hệ thống hiện có và thu hút tin tặc khỏi các mục tiêu hợp pháp. Các lợi ích khác của honeypot bao gồm:

- Dễ phân tích. Kẻ tấn công bị giới hạn lưu lượng truy cập Honeypot. Nên nhóm infosec không phải tách các tác nhân xấu khỏi lưu lượng truy cập web hợp pháp các hoạt động đều được coi là độc hại trong honeypot. Vì vậy nhóm an ninh mạng có thể dành nhiều thời gian hơn để phân tích hành vi của tội phạm mạng.

- Tiến hóa liên tục. Sau khi được triển khai, honeypots thu thập thông tin liên tục ghi lại các cuộc tấn công và cách chúng phát triển theo thời gian bằng cách làm chệch hướng một cuộc tấn công mạng. Từ đó mang đến cho các tổ chức cơ hội thay đổi các giao thức bảo mật của họ để phù hợp với nhu cầu của bối cảnh.

- Nhận dạng mối đe dọa nội bộ. Honeypots có thể xác định cả các mối đe dọa bảo mật bên trong và bên ngoài . Mặc dù nhiều kỹ thuật an ninh mạng tập trung vào những rủi ro đến từ bên ngoài tổ chức, nhưng honeypots cũng có thể thu hút các tác nhân bên trong đang cố truy cập vào dữ liệu, IP hoặc thông tin nhạy cảm khác của tổ chức.

Các rủi ro của honeypot có thể gặp phải:

- Honeypots được triển khai một cách cô lập, honeypot sẽ không bảo vệ đầy đủ tổ chức trước nhiều mối đe dọa và rủi ro.

- Tội phạm mạng cũng có thể sử dụng honeypot giống như các tổ chức. Nếu mồi nhử honeypot bị phát hiện, tin tặc có thể nỗ lực xâm nhập nhằm thu hút sự chú ý khỏi các cuộc tấn công thực sự vào hệ thống hợp pháp. Chúng cố tình cung cấp thông tin sai lệch cho honeypot gây nhầm lẫn cho các thuật toán và mô hình máy học được sử dụng để phân tích hoạt động.

- Một rủi ro honeypot khác xảy ra khi môi trường mồi nhử bị định cấu hình sai. Kẻ thù có thể xác định cách di chuyển ngang từ mồi nhử sang các phần khác của mạng. Sử dụng một bức tường mật để giới hạn các điểm vào và ra cho tất cả lưu lượng truy cập vào honeypot là một khía cạnh quan trọng của thiết kế honeypot.

Honeypots sản xuất và Honeypots nghiên cứu

Honeypot sản xuất

Honeypot sản xuất thu thập thông tin và thông tin tình báo về các cuộc tấn công mạng trong mạng sản xuất. Thông tin này bao gồm địa chỉ IP, thời gian và ngày cố gắng xâm nhập, lưu lượng truy cập và các thuộc tính khác. Loại đơn giản về cách thiết kế và triển khai.

Nghiên cứu Honeypot

Honeypot nghiên cứu được thiết kế để thu thập thông tin về các phương pháp và kỹ thuật cụ thể được sử dụng bởi đối thủ và những lỗ hổng có thể tồn tại trong hệ thống liên quan đến các chiến thuật đó. Đây là loại có cách thiết kế và triển khai khá phức tạp.

Honeypots theo độ phức tạp

Honeypot tương tác thấp

Honeypot tương tác thấp sử dụng tương đối ít tài nguyên và thu thập thông tin cơ bản về kẻ tấn công. Loại này dễ bị phát hiện,dễ lợi dụng và chỉ cung cấp thông tin tình báo hạn chế về kẻ thù vì chúng khá đơn giản, không có khả năng thu hút sự chú ý của kẻ tấn công trong thời gian dài.

Honeypot tương tác cao

Honeypot có tính tương tác cao được thiết kế để thu hút tội phạm mạng trong thời gian dài thông qua mạng lưới các mục tiêu khám phá. Giúp nhóm an ninh mạng hiểu sâu hơn về cách thức hoạt động của những kẻ thù này. Hầu hết các honeypot nghiên cứu đều được coi là các honeypot tương tác cao.

Công nghệ lừa đảo

Kỹ thuật bảo mật này áp dụng tự động hóa thông minh ( trí tuệ nhân tạo (AI), máy học (ML) và các công nghệ tiên tiến dựa trên dữ liệu khác) để tự động hóa việc thu thập và phân tích dữ liệu. . Với công nghệ này tổ chức xử lý thông tin nhanh hơn và mở rộng nỗ lực trên một môi trường đánh lừa phức tạp hơn.

Các loại Honeypots

Bẫy email hoặc bẫy thư rác

Loại này sẽ cấy một địa chỉ email hư cấu vào một trường ẩn mà chỉ trình thu thập địa chỉ tự động hoặc trình thu thập dữ liệu trang web mới có thể phát hiện được.

Cơ sở dữ liệu mồi nhử

Cơ sở dữ liệu mồi nhử là một bộ dữ liệu hư cấu có lỗ hổng cố ý giúp các tổ chức theo dõi các lỗ hổng phần mềm, sự không an toàn của kiến trúc hoặc thậm chí là các tác nhân nội bộ bất chính.

Malware Honeypot

Honeypot phần mềm độc hại cố gắng thực hiện các cuộc tấn công phần mềm độc hại trong môi trường được kiểm soát, không đe dọa bằng cách bắt chước ứng dụng phần mềm hoặc giao diện lập trình ứng dụng (API).

Spider Honeypot

Tương tự như honeypot thư rác, một Spider Honeypot được thiết kế để bẫy các trình thu thập dữ liệu web, đôi khi được gọi là trình thu thập thông tin, bằng cách tạo các trang web và liên kết mà chỉ các trình thu thập tự động mới có thể truy cập được.

Tổng kết về Honeypots

Bài viết trên BKHOST đã cùng các bạn tìm hiểu về honeypot. Qua bài viết trên chúng tôi hy vọng các bạn đã hiểu rõ hơn về honeypot, cách thức hoạt động cũng như các lợi ích rủi ro có thể gặp phải để áp dụng tốt vào doanh nghiệp tổ chức của mình.

Nếu còn gặp bất cứ vướng mắc gì về honeypot, hãy để lại ở bên bình luận bên dưới, BKHOST sẽ trả lời bạn trong thời gian sớm nhất.

P/s: Bạn cũng có thể truy cập vào Blog của BKHOST để đọc thêm các bài viết chia sẻ kiến thức về lập trình, quản trị mạng, website, domain, hosting, vps, server, email,… Chúc bạn thành công.

English

English

Tên miền đang khuyến mại

Tên miền đang khuyến mại