Metasploit là một từ khóa phổ biến trong lĩnh vực bảo mật mạng, đặc biệt là trong việc kiểm tra và đánh giá lỗ hổng. Trong bài viết này, chúng ta sẽ tìm hiểu sâu về Metasploit – một công cụ khai thác lỗ hổng mạnh mẽ, giúp các chuyên gia bảo mật và nhà phân tích thử nghiệm hiệu suất của các hệ thống bảo mật. Chúng ta cũng sẽ khám phá những ứng dụng thực tiễn của Metasploit trong việc bảo vệ mạng và dữ liệu.

Metasploit là gì?

Metasploit là một nền tảng mã nguồn mở cho việc phát triển, thử nghiệm và sử dụng các kỹ thuật tấn công mạng. Được phát triển bởi Rapid7, Metasploit cung cấp cho các chuyên gia bảo mật, nhà nghiên cứu và haker đạo đức một tập các công cụ khai thác lỗ hổng để kiểm tra tính bảo mật của các hệ thống và ứng dụng. Với Metasploit, người dùng có thể tái hiện các cuộc tấn công mạng thực tế để xác định điểm yếu và cách bảo vệ hệ thống khỏi chúng.

Cách Metasploit hoạt động

Metasploit hoạt động dựa trên khái niệm về “khai thác lỗ hổng.” Điều này có nghĩa là công cụ tận dụng những điểm yếu trong mã nguồn hoặc cấu hình của hệ thống để thực hiện các cuộc tấn công. Quá trình hoạt động của Metasploit bao gồm các bước sau:

- Thu thập thông tin: Công cụ thu thập thông tin về mục tiêu, bao gồm địa chỉ IP, cổng mạng, và các dịch vụ đang hoạt động.

- Phát hiện lỗ hổng: Metasploit sử dụng các module để phát hiện lỗ hổng trong hệ thống và ứng dụng.

- Chọn module tấn công: Dựa trên lỗ hổng được phát hiện, bạn chọn một module tấn công thích hợp.

- Thực hiện cuộc tấn công: Metasploit tận dụng lỗ hổng để thực hiện cuộc tấn công, thường là việc gửi mã độc vào hệ thống mục tiêu.

- Kiểm tra kết quả: Công cụ đánh giá xem cuộc tấn công có thành công hay không và cung cấp thông tin chi tiết về lỗ hổng.

Các tính năng chính của Metasploit

Metasploit cung cấp một loạt các tính năng mạnh mẽ giúp các chuyên gia bảo mật nghiên cứu và thực hiện các cuộc tấn công mạng. Dưới đây là một số tính năng quan trọng của Metasploit:

- Khai thác lỗ hổng tự động: Metasploit cho phép người dùng tìm và khai thác lỗ hổng một cách tự động trong các hệ thống mục tiêu. Điều này giúp chuyên gia bảo mật kiểm tra hiệu suất của hệ thống bảo mật và xác định các điểm yếu tiềm năng.

- Thử nghiệm thâm nhập: Metasploit cung cấp khả năng thử nghiệm thâm nhập toàn diện, cho phép người dùng xác định cách một tấn công có thể xảy ra và tác động như thế nào đến hệ thống.

- Khảo sát và phân tích: Các công cụ của Metasploit giúp thu thập thông tin về mục tiêu, từ đó giúp người dùng hiểu rõ hơn về hệ thống và tìm ra các điểm yếu tiềm năng.

- Tạo payload tùy chỉnh: Metasploit cho phép tạo các payload tùy chỉnh để thực hiện các cuộc tấn công mạng. Người dùng có thể điều chỉnh các tham số để đảm bảo tính bảo mật và hiệu suất của payload.

- Hỗ trợ nhiều nền tảng: Metasploit có khả năng hoạt động trên nhiều hệ điều hành và môi trường khác nhau, giúp người dùng thử nghiệm tính bảo mật trên các hệ thống đa dạng.

Cách sử dụng Metasploit framework

1. Cài đặt và cấu hình

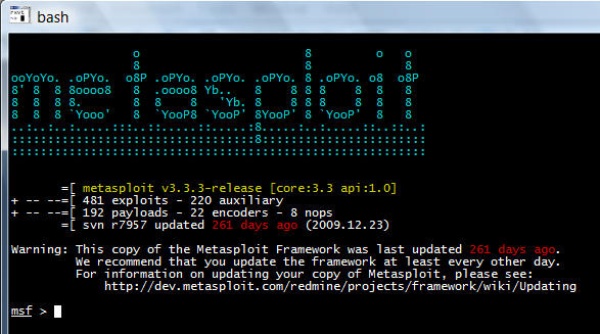

Trước tiên, bạn cần cài đặt Metasploit Framework trên máy tính của bạn. Bạn có thể tìm hướng dẫn cài đặt cụ thể dựa trên hệ điều hành mà bạn đang sử dụng. Sau khi cài đặt xong, mở terminal và gõ msfconsole để khởi động Metasploit Console.

2. Tìm kiếm lỗ hổng và mục tiêu

Sử dụng các lệnh như search hoặc db_search để tìm kiếm các lỗ hổng đã được biết đến trong Metasploit. Ví dụ: search CVE-2021-3156 để tìm kiếm lỗ hổng sudo.

3. Chọn mô-đun và thiết lập lựa chọn

Sử dụng lệnh use để chọn một mô-đun cụ thể. Ví dụ: use exploit/linux/local/CVE-2021-3156.

4. Thiết lập thông số

Sử dụng các lệnh như set để thiết lập các thông số cần thiết cho mô-đun bạn đã chọn. Ví dụ: set RHOSTS 192.168.1.100 để đặt địa chỉ IP của máy mục tiêu.

5. Kiểm tra và thực thi tấn công

Sau khi thiết lập các thông số cần thiết, sử dụng lệnh exploit để thực hiện tấn công.

6. Khai thác từ xa (Remote Exploitation)

Nếu tấn công thành công, bạn có thể có quyền điều khiển từ xa máy mục tiêu. Sử dụng các lệnh như sessions -i để mở phiên đang chạy và tương tác với nó.

7. Lấy thông tin và kiểm tra hệ thống

Khi bạn đã có quyền truy cập, bạn có thể sử dụng các lệnh như sysinfo, shell, ps, getuid, v.v. để thu thập thông tin và kiểm tra hệ thống mục tiêu.

8. Thoát và dọn dẹp

Khi bạn hoàn thành thử nghiệm, sử dụng lệnh exit để thoát khỏi phiên hoặc sessions -k để đóng tất cả các phiên.

Lưu ý rằng việc sử dụng Metasploit Framework để thực hiện tấn công mà không có sự đồng ý của người quản trị hệ thống hoặc chủ sở hữu là vi phạm pháp luật và đạo đức. Metasploit chỉ nên được sử dụng cho mục đích học tập, nghiên cứu bảo mật, và thử nghiệm bảo mật hợp pháp.

Tầm quan trọng của Metasploit trong bảo mật mạng

Metasploit không chỉ là một công cụ để tấn công, mà còn là một công cụ quan trọng trong việc bảo mật mạng. Bằng cách kiểm tra và thử nghiệm các lỗ hổng, người quản trị mạng có thể nắm bắt được những điểm yếu trong hệ thống của họ trước khi kẻ xấu khai thác chúng. Điều này giúp họ thực hiện biện pháp bảo mật kịp thời và đảm bảo an toàn cho dữ liệu và thông tin quan trọng.

Kết Luận

Metasploit là một công cụ mạnh mẽ giúp kiểm thử tính bảo mật của hệ thống và ứng dụng. Qua bài viết này, chúng ta đã tìm hiểu về Metasploit là gì, cách sử dụng nó và những lợi ích mà nó mang lại. Đối với các chuyên gia bảo mật, Metasploit là một phần quan trọng trong hộp công cụ của họ, giúp họ bảo vệ hệ thống một cách hiệu quả.

English

English

Tên miền đang khuyến mại

Tên miền đang khuyến mại